أصدر فريق القرصنة وراء أداة كسر الحماية “unc0ver” إصدارًا جديدًا من البرنامج يمكنه فتح كل جهاز iPhone ، بما في ذلك تلك التي تعمل بأحدث إصدار iOS 13.5.

ووصفت Pwn20wnd ، المطور الرئيسي لـ unc0ver ، الذي أطلق عليه أول جيلبريك للصفر من الصفر يتم إصداره منذ iOS 8 ، “كل جيلبريك آخر تم إصداره منذ أن استخدم iOS 9 عمليات استغلال يوم واحد تم تصحيحها في الإصدار التجريبي التالي أو في الأجهزة”.

لم تحدد المجموعة الثغرة الأمنية في iOS التي تم استغلالها لتطوير أحدث إصدار.

كما سلط موقع unc0ver الضوء على الاختبارات المكثفة التي كانت وراء الكواليس لضمان التوافق عبر مجموعة واسعة من الأجهزة ، من iPhone 6S إلى طرازات iPhone 11 Pro Max الجديدة ، التي تمتد من الإصدارات iOS 11.0 إلى iOS 13.5 ، ولكن باستثناء الإصدارات 12.3 إلى 12.3. 2 و 12.4.2 إلى 12.4.5.

“باستخدام استثناءات وضع الحماية للنظام الأصلي ، يظل الأمان كما هو مع تمكين الوصول إلى ملفات كسر الحماية” ، وفقًا لـ unc0ver ، مما يعني أن تثبيت كسر الحماية الجديد لن يضر على الأرجح بحماية صندوق حماية iOS.

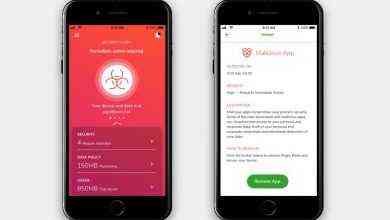

Jailbreaking ، مشابهًا للتأصيل على Google Android ، هو تصعيد امتياز يعمل عن طريق استغلال العيوب في iOS لمنح المستخدمين الوصول إلى الجذر والتحكم الكامل في أجهزتهم. يسمح ذلك لمستخدمي iOS بإزالة قيود البرامج التي تفرضها Apple ، مما يتيح الوصول إلى التخصيص الإضافي والتطبيقات المحظورة.

ولكنه يضعف أيضًا أمان الجهاز ، ويفتح الباب أمام جميع أنواع هجمات البرامج الضارة. جعلت المخاطر الأمنية الإضافية ، إلى جانب الأجهزة الثابتة من Apple وتأمين البرامج ، من الصعب كسر حماية الأجهزة بشكل متعمد.

علاوة على ذلك ، تميل عمليات كسر الحماية إلى أن تكون محددة للغاية وتستند إلى نقاط الضعف التي تم الكشف عنها سابقًا ، وتعتمد كثيرًا على طراز iPhone ونسخة iOS ، من أجل تكرارها بنجاح.

يأتي هذا التطوير في الوقت الذي قالت فيه شركة Zerodium ، وسيط استغلال الثغرات في يوم الصفر ، إنها لن تشتري بعد ذلك نقاط ضعف iOS RCE للأشهر القليلة المقبلة ، مستشهدة بـ “عدد كبير من الطلبات المتعلقة بهذه المتجهات”.

في أغسطس الماضي ، استغل Pwn20wnd عيب SockPuppet (CVE-2019-8605) الذي كشفه Googler Ned Williamson لإصدار نسخة عامة من كسر الحماية – مما يجعلها المرة الأولى التي يتم فيها فتح برنامج ثابت محدث في سنوات – بعد إعادة إدخال Apple عن طريق الخطأ عيب تم تصحيحه سابقًا في iOS 12.4. طرحت الشركة لاحقًا إصلاحًا في iOS 12.4.1 لمعالجة ثغرة التصعيد في الامتيازات.

ثم في سبتمبر ، نشر باحث أمني تفاصيل عن استغلال bootrom الدائم الذي لا يمكن فهمه ، يطلق عليه checkm8 ، والذي يمكن استخدامه لكسر الحماية تقريبًا من كل نوع من أجهزة Apple المحمولة التي تم إصدارها بين عامي 2011 و 2017 ، بما في ذلك iPhones و iPads و Apple Watches و Apple TV.

في حين أن الهروب من السجن الجديد يعزز ثغرة يوم غير معروفة حتى الآن ، من المرجح أن يطرح صانع iPhone تحديثًا أمنيًا في الأسابيع المقبلة لسد العيب الذي استغله unc0ver.

يمكن تثبيت جيلبريك Unc0ver 5.0.0 الجديد من أجهزة iOS و macOS و Linux و Windows. تعليمات الاستخدام متوفرة على موقع unc0ver هنا.