ربما تعلم أن نظام تشغيل هاتفك الذكي يحتاج إلى تحديث منتظم للحماية من الثغرات الأمنية. لكن بطاقة سيم الخاصة بك يمكن أن تكون مصدرًا لثغرات أمنية أيضًا. سنعرض لك هنا بعض الطرق التي يمكن للمتسللين من خلالها استخدام بطاقات سيم للوصول إلى الأجهزة ، وتقديم المشورة حول كيفية الحفاظ على أمان بطاقة سيم الخاصة بك

Simjacker سيم جاكر

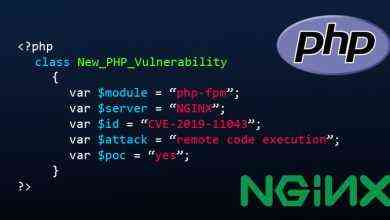

في سبتمبر2019 ، أعلن باحثو الأمن في (اديبتيف موبايل سكيورتي) أنهم اكتشفوا ثغرة أمنية جديدة أطلقوا عليها اسم سيم جاكر. هذا الهجوم المعقد يستهدف بطاقات سيم. يقوم بذلك عن طريق إرسال جزء من رمز يشبه برامج التجسس إلى جهاز مستهدف باستخدام رسالة الهاتف اس ام اس بحيث إذا قام الهدف بفتح الرسالة ، فيمكن للمتسللين استخدام الرمز لمسحهم بالتجسس على مكالماتهم ورسائلهم وحتى تتبع مواقعهم

تعمل مشكلة عدم الحصانة عن طريق استخدام برنامج يسمى اس ات تي بوسر ، وهو جزء من مجموعة أدوات تطبيق سيم اس تي كا التي يستخدمها العديد من مشغلي الهاتف على بطاقات سيم الخاصة بهم. يعد متصفح سيم الينس توول بوكس بروسر وسيلة للوصول إلى الإنترنت – وهو في الأساس متصفح ويب أساسي – يتيح لمقدمي الخدمة التفاعل مع تطبيقات الويب مثل البريد الإلكتروني

ومع ذلك ، الآن بعد أن يستخدم معظم الناس متصفحًا مثل كروم أو فيرفوكس على أجهزتهم ، نادرًا ما يستخدم متصفح اس ات تي بروسر لا يزال البرنامج مثبتًا على عدد كبير من الأجهزة ، مما يجعلها عرضة لهجوم سيم جاكر

يعتقد الباحثون أن هذا الهجوم قد تم استخدامه في بلدان متعددة خلال العامين الماضيين ، مع تحديدًا أن بروتوكول اس ات تي يستخدم من قِبل مشغلي شبكات الهاتف النقال في 30 دولة على الأقل يزيد عدد سكانها التراكمي عن أكثر من مليار شخص ، وذلك أساسًا في الشرق الأوسط وآسيا وشمال إفريقيا وأوروبا الشرقية

كما يعتقدون أن هذا الاستغلال تم تطويره واستخدامه بواسطة شركة خاصة معينة ، تعمل مع حكومات مختلفة لمراقبة أشخاص معينين. حاليًا ، يستهدف هذا الهجوم يوميًا ما بين 100 و 150 شخصًا

نظرًا لأن الهجوم يعمل على بطاقات سيم، فإن جميع أنواع الهواتف تكون عرضة للخطر ، بما في ذلك أجهزة ايفون و اندرويد ، وحتى أنها تعمل على بطاقات سيم المدمجة اي سيمس

تبديل بطاقة السيم

مشكلة أمان بطاقة سيم أخرى قد تكون سمعت عنها هي تبديل بطاقة سيم. استخدم المتسللون شكلًا مختلفًا من هذه التقنية للاستحواذ على حساب تويتر الشخصي لشركة جاك دورسي في الرئيس التنفيذي لشركة تويتر في أغسطس 2019. وقد أثار هذا الحدث الوعي بكيفية أن تكون هذه الهجمات مدمرة. تقنية بسيطة نسبيا يستخدم الخداع والهندسة البشرية بدلا من نقاط الضعف التقنية

من أجل إجراء تبديل بطاقة سيم، يقوم المتسلل أولاً باستدعاء مزود الهاتف الخاص بك. سوف يتظاهر بأنه أنت ويطلب بطاقة سيم بديلة. سيقولون أنهم يريدون الترقية إلى جهاز جديد وبالتالي يحتاجون إلى بطاقة سيم جديدة. إذا نجحت ، سيرسل لهم مزود الهاتف بطاقة سيم

ثم يمكنهم سرقة رقم هاتفك وربطه بأجهزتهم الخاصة

هذا له تأثيران. أولاً ، سيتم إلغاء تنشيط بطاقة سيم الحقيقية الخاصة بك بواسطة مزودك وسوف تتوقف عن العمل. ثانياً ، يتمتع المتسلل الآن بالتحكم في المكالمات الهاتفية والرسائل وطلبات المصادقة الثنائية التي يتم إرسالها إلى رقم هاتفك. هذا يعني أنه يمكن أن يكون لديهم معلومات كافية للوصول إلى حساباتك المصرفية والبريد الإلكتروني والمزيد

وقد يكونون قادرين على قفل حساباتك الأخرى

من الصعب حماية تبديل بطاقة سيم. ذلك لأن المتسللين يمكنهم إقناع وكيل دعم العملاء بأنك أنت. بمجرد حصولهم على بطاقة سيم ، يمكنهم التحكم في رقم هاتفك. وقد لا تعرف حتى أنك هدف حتى فوات الأوان

كيفية الحفاظ على بطاقة سيم الخاصة بك آمنة

إذا كنت ترغب في حماية بطاقة سيم الخاصة بك ضد هجمات كهذه ، فهناك بعض الخطوات التي يمكنك اتخاذها

حماية ضد الهجمات المهندسة في وسائل التواصل الاجتماعي

للحماية من مقايضات بطاقة سيم، يجب أن يصعب على المتسللين العثور على معلومات عنك. سيستخدم المتسللون البيانات التي يجدونها عنك عبر الإنترنت ، مثل أسماء الأصدقاء والعائلة أو عنوانك. هذه المعلومات ستجعل من الأسهل إقناع وكيل دعم العملاء بأنك أنت

حاول قفل هذه المعلومات عن طريق تعيين ملف تعريف فيسبوك الخاص بك على الأصدقاء فقط وتقييد المعلومات العامة التي تشاركها على المواقع الأخرى. تذكر أيضًا حذف الحسابات القديمة التي لم تعد تستخدمها لمنعها من أن تكون هدفًا للاختراق

هناك طريقة أخرى للحماية من مقايضات بطاقة سيم وهي الحذر من الخداع. قد يحاول المتسللون الاحتيال عليك للحصول على مزيد من المعلومات التي يمكنهم استخدامها لنسخ بطاقة سيم الخاصة بك. كن على اطلاع على رسائل البريد الإلكتروني المشبوهة أو صفحات تسجيل الدخول. كن حذرًا عند إدخال تفاصيل تسجيل الدخول لأي حساب تستخدمه

أخيرًا ، فكر في طرق المصادقة الثنائية التي تستخدمها. سترسل بعض خدمات المصادقة ثنائية العوامل رسالة نصية قصيرة إلى جهازك برمز مصادقة. هذا يعني أنه إذا كانت بطاقة سيم الخاصة بك مخترقة ، فيمكن للمتسللين الوصول إلى حساباتك حتى لو كان لديك مصادقة ثنائية

بدلاً من ذلك ، استخدم طريقة مصادقة أخرى مثل تطبيق مصادقة جوجل. وبهذه الطريقة ، يتم ربط المصادقة بجهازك ، وليس برقم هاتفك ، مما يجعله أكثر أمانًا ضد مقايضات بطاقة سيم

وضع قفل لبطاقة السيم

للحماية من هجمات سيم ، يجب عليك أيضًا إعداد بعض الحماية على بطاقة سيم . أهم تدبير أمني يمكنك تنفيذه هو إضافة رمز كود إلى بطاقة سيم الخاصة بك. بهذه الطريقة ، إذا أراد أي شخص إجراء تغييرات على بطاقة سيم الخاصة بك ، فإنه يحتاج إلى رمز كود

قبل أن تقوم بإعداد قفل بطاقة سيم ، يجب أن تتأكد من معرفتك لرقم كود الذي قدمه لك مزود الشبكة. لإعداده ، انتقل على إعدادات اندرويد إلى الإعدادات> قفل الشاشة والأمان> إعدادات الأمان الأخرى> إعداد قفل بطاقة سيم . ثم يمكنك تمكين شريط التمرير لقفل بطاقة السيم

على ايفون، انتقل إلى الإعدادات> شبكة الهاتف> كود سيم. على جهاز اي باد، انتقل إلى الإعدادات> بيانات الهاتف المحمول>كود سيم . ثم أدخل رقم كود الحالي للتأكيد ، وسيتم تنشيط قفل بطاقة سيم

نصائح امنية اخرى

كما هو الحال دائمًا ، يجب عليك استخدام كلمات مرور قوية تم إنشاؤها بشكل فردي. لا تعيد استخدام كلمات المرور القديمة أو تستخدم نفس كلمة المرور على حسابات متعددة

تأكد أيضًا من أن إجاباتك على أسئلة استرداد كلمة المرور ليست متاحة للعامة ، مثل اسم والدتك قبل الزواج

حماية جهازك من هجمات سيم

أصبحت الهجمات على الأجهزة المحمولة أكثر تعقيدًا. تهاجم سيم جاكر و سيم مبادلة كل من بطاقات سيم المستهدفة ، لكنها تفعل ذلك بطرق مختلفة. سيم جاكر هو هجوم تقني يستغل الثغرات الأمنية في البرامج التي تستخدمها شركات تشغيل الهاتف. تستخدم هجمات مبادلة سيم الهندسة الاجتماعية للحصول على نسخة من بطاقة سيم الخاصة بك

هناك حماية ضد هذه الأنواع من الهجمات ، مثل الاحتفاظ بمعلوماتك الشخصية تحت غلاف وإعداد قفل بطاقة سيم